新聞中心

Information Centre

首頁

產品

解決方案

關于我們

服務支持

聯系我們

Information Centre

時間:2021-12-11 16:30:35

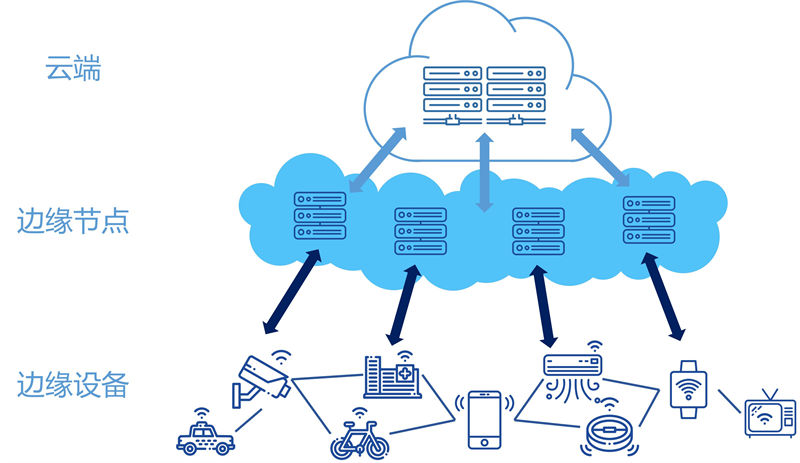

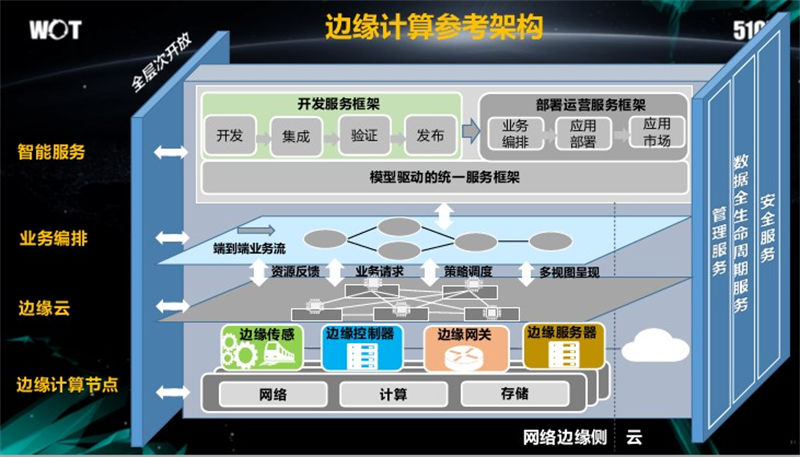

我們看到的一大變化是邊緣上的計算和存儲越來越多。分散系統的存在通常更多地是為了減少對網絡鏈接的依賴,完成實際上無法在一個中心位置完成的任務,這個前提是要有合理可靠的通信。但這正在改變。

根據定義,物聯網通常涉及收集數據。然而,隨著機器學習應用所需的數據從眾多傳感器流入,原本可能是涓涓細流的事情現在變成了洪水。但即使訓練模型通常是在集中式數據中心開發的,這些模型的持續應用也會被推到網絡邊緣。這限制了網絡帶寬要求,并允許快速本地操作,例如關閉機器以響應異常的傳感器讀數。此目標是提供見解并在需要時采取行動。

當然,數據密集型和計算密集型的工作負載需要運行硬件。具體取決于應用以及性能、功耗、成本等之間所需的權衡。傳統上的選擇通常是自定義、ARM或x86。它們沒一個是完全開放的,ARM和x86隨著時間的推移開發了一個支持硬件和軟件的大型生態系統,它們主要是由領先的處理器組件設計者驅動的。

RISC-V是一種新的、有趣的、基于硬件的開放指令集架構。為什么耐人尋味?紅帽全球新興技術布道師Yan Fisher是這樣說的:“RISC-V的獨特之處在于其設計過程和規范是真正開放的。該設計反映了社區基于集體經驗和研究的決定。”

這種開放的方法以及與之相伴的活躍生態系統,已經在幫助推動RISC-V設計在廣泛的行業中獲勝。RISC-V International首席執行官Calista Redmond觀察到:“隨著向邊緣計算的轉變,我們看到整個生態系統對RISC-V進行了大量投資,從阿里巴巴、Andes Technology和NXP等跨國公司,到SiFive、Esperanto Technologies和GreenWaves技術等初創公司,都在設計創新的邊緣人工智能RISC-V解決方案。”

無線電接入網絡負責啟用和連接諸如智能手機或物聯網 設備之類的設備到移動網絡。作為5G部署的一部分,運營商正在轉向更靈活的vRAN方法,通過解耦硬件和軟件來分解高級邏輯RAN組件,并使用云技術進行自動部署、擴展和工作負載分配。

作為5G部署的一部分,運營商正在轉向更靈活的虛擬無線接入網絡vRAN方法。紅帽電信解決方案經理Hanen Garcia和紅帽新興技術布道師Ishu Verma指出:“一項研究表明,與傳統的分布式/集中式RAN配置相比,部署虛擬RAN (vRAN)/開放RAN (oRAN)解決方案可以實現高達44%的網絡TCO節省。”他們補充說,“通過這種現代化,通信服務提供商 (CSP) 可以簡化網絡運營并提高靈活性、可用性和效率——同時為越來越多的用例提供服務。與專有或基于虛擬機的解決方案相比,云原生和基于容器的RAN解決方案成本更低,更易于升級和修改,能夠橫向擴展,并且供應商鎖定更少。”

邊緣計算架構的許多方面可能與僅在數據中心內實施的架構不同。設備和計算機的物理安全性可能較弱,并且現場沒有IT人員。網絡連接可能不可靠。良好的帶寬和低延遲不是天然就有的。但許多最緊迫的挑戰都與規模有關。可能有數千個(或更多)網絡端點。

“嚴格實行標準化,最大限度地減少操作面積。”

紅帽高級首席軟件工程師Kris Murphy確定了應對規模問題必須采取的四個主要步驟:“最大限度標準化、最小化操作‘表面積’、盡可能拉而不是推,以及將小事自動化。”

例如,她建議進行事務性更新,即原子性更新,這樣系統就不會最終僅部分更新,從而處于不確定的狀態。在更新時,她還認為端點提取更新是一種很好的做法,因為“出口連接更可能可用”。還應注意不要同時進行所有更新,以限制峰值負載。

在資源緊張的情況下,需要很少或不需要當地資源的能力是值得考慮的務實選擇。此外,再說一次,任何方法都需要高度可擴展,否則用途和好處將變得極其有限。一個突出的選擇是Keylime項目。“像Keylime這樣的技術應該考慮廣泛部署,它可以驗證計算設備啟動,并保持大規模的可信運行狀態,尤其是在資源受限的環境中”,紅帽新興技術傳播者Ben Fischer表示。

Keylime使用完整性度量架構(IMA)提供遠程啟動和運行時證明,并利用大多數筆記本電腦、臺式機和服務器主板常見的可信平臺模塊(TPM)。如果沒有可用的硬件 TPM,則可以加載虛擬或vTPM以提供必需的TPM功能。啟動和運行時證明是一種驗證邊緣設備啟動到已知可信狀態,并在運行時保持該狀態的方法。換句話說,如果發生意外情況,例如流氓進程,預期狀態會發生變化,這將反映在測量中,并使邊緣設備離線,因為它進入了不受信任的狀態。該設備可以進行調查和修復,并在受信任的狀態下重新投入使用。

邊緣安全需要廣泛的準備。網絡連接、電力、人員、設備和功能等資源的可用性差異很大,但遠低于數據中心的可用資源。這些有限的資源限制了確保可用性和安全性的能力。除了加密本地存儲和與更集中系統的連接外,機密計算還提供了在邊緣計算設備使用數據時對其進行加密的能力。

這可以保護正在處理的數據和處理數據的軟件不被捕獲或操縱。Fischer認為,“由于邊緣資源有限,邊緣計算設備上的機密計算將成為邊緣計算的基礎安全技術。”

Everest集團機密計算聯盟(CCC)的報告《機密計算——數據安全的下一個前沿》表示,“分布式邊緣網絡中的機密計算還可以在不影響數據或IP隱私的情況下實現新的效率,通過構建一個安全的基礎來在不損害數據安全性的情況下擴展邊緣分析。”此外,機密計算“確保邊緣和物聯網設備僅執行授權的命令和代碼。在物聯網和邊緣設備以及后端使用機密計算,有助于通過防止篡改跨接口通信的數據代碼來控制關鍵基礎設施。”

這些邊緣計算趨勢的多樣性反映了邊緣工作負載的多樣性和規模。有一些共同點——多個物理足跡、云原生和容器技術的使用、越來越多的使用機器學習。然而,電信應用通常與工業物聯網用例幾乎沒有共同之處,而工業物聯網用例又不同于汽車行業。但不管你看哪個行業,都會發現2022年在邊緣發生有趣的事情。

免責聲明:本網站部分文章、圖片等信息來源于網絡,版權歸原作者平臺所有,僅用于學術分享,如不慎侵犯了你的權益,請聯系我們,我們將做刪除處理!